Mudanças entre as edições de "Manual da Bridge"

(→Organização) |

|||

| (5 revisões intermediárias por 2 usuários não estão sendo mostradas) | |||

| Linha 7: | Linha 7: | ||

* IP: 143.54.196.17 | * IP: 143.54.196.17 | ||

| + | ==Organização== | ||

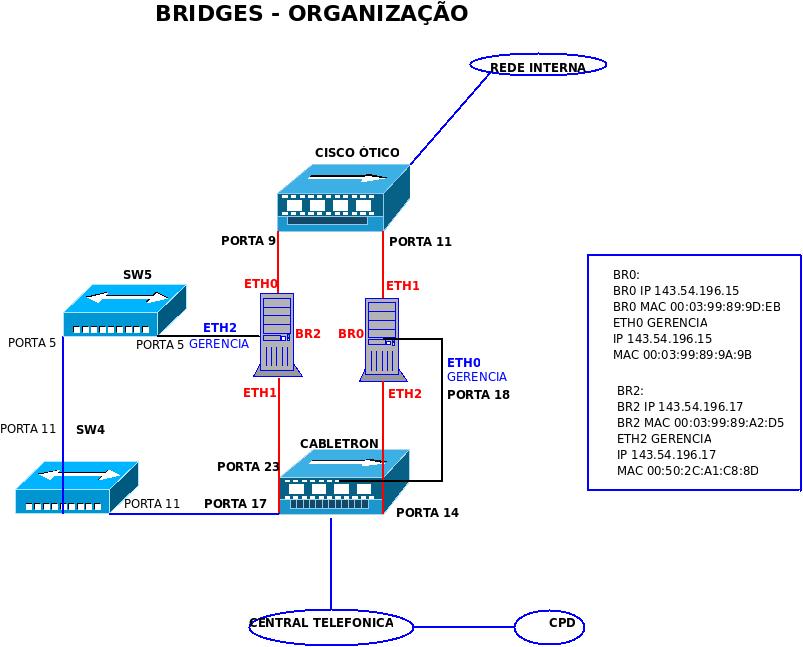

| + | <center>[[Arquivo:BRIDGES.jpeg]]</center> | ||

== Configurando a Rede == | == Configurando a Rede == | ||

| Linha 56: | Linha 58: | ||

e defina as opções como estão no "quadro" abaixo | e defina as opções como estão no "quadro" abaixo | ||

controlipmac off | controlipmac off | ||

| + | bloqueio_de_ips off | ||

definir_regras_por_ip nao | definir_regras_por_ip nao | ||

| + | |||

em seguida execute o comando abaixo para recarregar as regras de firewall | em seguida execute o comando abaixo para recarregar as regras de firewall | ||

rules.up.sh -restart | rules.up.sh -restart | ||

| Linha 66: | Linha 70: | ||

Para que um IP seja bloqueado ele deve ser inserido na lista de IPs bloqueados em | Para que um IP seja bloqueado ele deve ser inserido na lista de IPs bloqueados em | ||

/root/firewall.up/iptables.conf.make/ips.bloqueados.list | /root/firewall.up/iptables.conf.make/ips.bloqueados.list | ||

| − | e o bloqueio de IPs deve ser ativado, para isto a opção "bloqueio_de_ips" em RULES.UP.conf deve ser ativada | + | e o bloqueio de IPs deve ser ativado, para isto a opção "bloqueio_de_ips" em "/root/firewall.up/RULES.UP.conf" deve ser ativada |

bloqueio_de_ips on | bloqueio_de_ips on | ||

agora é preciso recarregar as regras de firewall desta maneira | agora é preciso recarregar as regras de firewall desta maneira | ||

| Linha 76: | Linha 80: | ||

* Bloquear tráfego de um IP para outro IP.<br> | * Bloquear tráfego de um IP para outro IP.<br> | ||

Na lista de IPs bloqueados inserir o "-s IP_origem -d IP_destino" em uma linha.<br> | Na lista de IPs bloqueados inserir o "-s IP_origem -d IP_destino" em uma linha.<br> | ||

| − | Ex.: Para bloquear todo o tráfego do IP 192.168.0.110 destinado ao IP 192.168.0.111: | + | Ex 1.: Para bloquear todo o tráfego do IP 192.168.0.110 destinado ao IP 192.168.0.111: |

-s 192.168.0.110 -d 192.168.0.111 | -s 192.168.0.110 -d 192.168.0.111 | ||

| + | Ex 2.: Para bloquear toto o tráfego entre os IPs 192.168.0.110 e 192.168.0.111: | ||

| + | -s 192.168.0.110 -d 192.168.0.111 | ||

| + | -s 192.168.0.111 -d 192.168.0.110 | ||

* Bloquear todo o tráfego de um IP.<br> | * Bloquear todo o tráfego de um IP.<br> | ||

| Linha 94: | Linha 101: | ||

192.168.0.110 00:2C:33:44:E1:F5 | 192.168.0.110 00:2C:33:44:E1:F5 | ||

| + | === QoS === | ||

| + | Para ativar o QoS na bridge edite o arquivo de configuração "RULES.UP.conf" e defina a opção assim como no quadro abaixo | ||

| + | divisao_banda_e_prioridade_de_traego on | ||

| + | em seguida recarregue as regras de firewall utilizando | ||

| + | rules.up.sh -restart | ||

| + | * O processo utilizado envolve o IPTABLES + HTB.<br> | ||

| + | Primeiramente os pacotes são marcados com seu nível de prioridade via iptables.<br> | ||

| + | Posteriormente são criadas as regras e definições de largura de banda disponível para cada nível de prioridade. <br> | ||

| + | Veja a [[Cópia do script de QoS]]. | ||

== Sistema de Bridge de Apoio == | == Sistema de Bridge de Apoio == | ||

| Linha 99: | Linha 115: | ||

Há um script rodando a cada 2 minutos nas bridges fenix e fenix2, ele se chama "bridge.check.sh" localizado em "/etc/init.d/". <br> | Há um script rodando a cada 2 minutos nas bridges fenix e fenix2, ele se chama "bridge.check.sh" localizado em "/etc/init.d/". <br> | ||

A função deste script é verificar se outra bridge responde a ping e se sua interface de bridge está levantada. <br> | A função deste script é verificar se outra bridge responde a ping e se sua interface de bridge está levantada. <br> | ||

| − | Caso ocorra algum problema com a bridge que estava ativa o script envia um e-mail de aviso para as pessoas da lista e levanta a interface de bridge utilizando o comando "/etc/init.d/bridgeup start". <br> | + | Caso ocorra algum problema com a bridge que estava ativa o script envia um e-mail de aviso para as pessoas da lista e levanta a interface de bridge da bridge de apoio utilizando o comando "/etc/init.d/bridgeup start". <br> |

A lista de pessoas que recebem o e-mail de notificação de falha da bridge e o IP da bridge a ser acompanhada pelo script devem ser definidos no próprio script em "/etc/init.d/bridge.check.sh". | A lista de pessoas que recebem o e-mail de notificação de falha da bridge e o IP da bridge a ser acompanhada pelo script devem ser definidos no próprio script em "/etc/init.d/bridge.check.sh". | ||

Edição atual tal como às 11h43min de 29 de julho de 2011

Índice

As Bridges

Bridge Principal:

- Hostname: fenix.if.ufrgs.br

- IP: 143.54.196.15

Bridge de Apoio:

- Hostname: fenix2.if.ufrgs.br

- IP: 143.54.196.17

Organização

Configurando a Rede

- Para levantar e derrubar a interface de rede sem levantar a interface de bridge utilize:

/etc/init.d/network.up.sh (start|stop)

Ativando e Desativando a interface de Bridge

- Para levantar e derrubar a interface de bridge utilize:

/etc/init.d/bridgeup (start|stop)

Firewall

- É altamente recomendável que todas as operações de firewall sejam realizadas utilizando o comando "rules.up.sh".

Script de Firewall: /usr/bin/rules.up.sh e /root/firewall.up/rules.up.sh Arquivo de Configuração: /root/firewall.up/RULES.UP.conf Cópia do Arquivo de Configurção

Definir regras para cada IP

O script localizado em

/root/firewall.up/iptables.conf.make/regras_por_ip.sh Cópia do Script regras_por_ip.sh

é o responsável por adicionar as regras de firewall para cada IP.

Nele é possível adicionar regras para quando o controle IP:MAC estiver ativado ou desativado.

- Para que as regras sejam definidas para cada IP é preciso editar o arquivo de configuração "RULES.UP.conf" em "/root/firewall.up/RULES.UP.conf" e definir a opção "definir_regras_por_ip" como abaixo

definir_regras_por_ip sim

- Este script (regras_por_ip.sh) utiliza variáveis pré-definidas e portanto ao editá-lo é possível fazer com que ele:

Adicionar regras comuns para todos os IPs. Adicionar regras para IPs específicos.

- As variáveis pré-definidas que são recebidas pelo "regras_por_ip.sh"

ip = IP mac = MAC vinculado ao IP controlipmac = (on/off) Informa se o Controle de IP MAC está ativado ou desativado

- Para adicionar regras para um IP específico basta basta utilizar um

if [ "$ip" = "IP que deve receber a regra" ]; then "Sua Regra Aqui" fi

no script e pronto.

Liberando todo o tráfego de rede que passa pela bridge

Primeiro, edite o arquivo de configuração

/root/firewall.up/RULES.UP.conf

e defina as opções como estão no "quadro" abaixo

controlipmac off bloqueio_de_ips off definir_regras_por_ip nao

em seguida execute o comando abaixo para recarregar as regras de firewall

rules.up.sh -restart

- Observe que desta maneira todo o tráfego de rede é liberado pela bridge e passa sem nenhuma restrição. Mas as regras que protegem a bridge continuam ativas.

Bloqueio de IPs

Para que um IP seja bloqueado ele deve ser inserido na lista de IPs bloqueados em

/root/firewall.up/iptables.conf.make/ips.bloqueados.list

e o bloqueio de IPs deve ser ativado, para isto a opção "bloqueio_de_ips" em "/root/firewall.up/RULES.UP.conf" deve ser ativada

bloqueio_de_ips on

agora é preciso recarregar as regras de firewall desta maneira

rules.up.sh -restart

Pronto os IPs da lista de IPs bloqueados serão bloqueados pela bridge e a porta 80 dos IPs bloqueados será redirecionada para a página de notificação de bloqueio hospedada na própria bridge.

Opções de bloqueio de IPs

- Bloquear tráfego de um IP para outro IP.

Na lista de IPs bloqueados inserir o "-s IP_origem -d IP_destino" em uma linha.

Ex 1.: Para bloquear todo o tráfego do IP 192.168.0.110 destinado ao IP 192.168.0.111:

-s 192.168.0.110 -d 192.168.0.111

Ex 2.: Para bloquear toto o tráfego entre os IPs 192.168.0.110 e 192.168.0.111:

-s 192.168.0.110 -d 192.168.0.111 -s 192.168.0.111 -d 192.168.0.110

- Bloquear todo o tráfego de um IP.

Na lista de IPs bloqueados inserir o IP sozinho em uma linha.

Ex.: Para bloquear todo o tráfego do IP 192.168.0.110:

192.168.0.110

- Bloquear todo o tráfego de um MAC address.

Na lista de IPs bloqueados inserir o MAC sozinho em uma linha.

Ex.: Para bloquear todo o tráfego do MAC 00:2C:33:44:E1:F5:

00:2C:33:44:E1:F5

- Bloquear tráfego para um IP e MAC "amarrados".

Na lista de IPs bloqueados inserir IP e MAC em uma linha.

Ex.: Para bloquear todo o tráfego IP 192.168.0.110 com MAC 00:2C:33:44:E1:F5:

192.168.0.110 00:2C:33:44:E1:F5

QoS

Para ativar o QoS na bridge edite o arquivo de configuração "RULES.UP.conf" e defina a opção assim como no quadro abaixo

divisao_banda_e_prioridade_de_traego on

em seguida recarregue as regras de firewall utilizando

rules.up.sh -restart

- O processo utilizado envolve o IPTABLES + HTB.

Primeiramente os pacotes são marcados com seu nível de prioridade via iptables.

Posteriormente são criadas as regras e definições de largura de banda disponível para cada nível de prioridade.

Veja a Cópia do script de QoS.

Sistema de Bridge de Apoio

Há um script rodando a cada 2 minutos nas bridges fenix e fenix2, ele se chama "bridge.check.sh" localizado em "/etc/init.d/".

A função deste script é verificar se outra bridge responde a ping e se sua interface de bridge está levantada.

Caso ocorra algum problema com a bridge que estava ativa o script envia um e-mail de aviso para as pessoas da lista e levanta a interface de bridge da bridge de apoio utilizando o comando "/etc/init.d/bridgeup start".

A lista de pessoas que recebem o e-mail de notificação de falha da bridge e o IP da bridge a ser acompanhada pelo script devem ser definidos no próprio script em "/etc/init.d/bridge.check.sh".